阅

2023-07-28

3 min read

3. 信息收集

信息收集

前言

渗透的本质是信息收集

- 信息收集在整个渗透测试流程中是⾮常重要的步骤,是决定攻击是否成功的决定点。

- 信息收集决定之后的攻击⾯或漏洞扫描的范围,也决定整个攻击过程中对⾃⼰和⽬标的定位。

- 目标(信息收集)

- 能力 (知识点的串联)

攻防的体系是知识点的串联(ATT&CK)

网站推荐

https://y231028.github.io/red_checklist/cn/index.html

信息收集的基本要求:

- 全⾯:

做到对⽬标所有的业务⾯和⾮业务⾯的存在点进⾏全⾯的信息收集。 - 准确: 注意

对于收集到的信息尤其是重要信息要再三确认其信息的准确性,对信息的内容中所涉及的技术点要⼿动查看。 - 时效:

对于收集到的信息要注意信息产⽣的时间和收集到的时间,是否具有时间差,时间差能否接受,如果存在失效

的信息要及时清除。 - 隐匿:

降低被发现度,提⾼隐蔽性。

细⼼,耐⼼,这两点⾮常⾮常重要。

分类:

主动信息收集

被动信息收集

被动信息收集

通过手工或工具的使用收集目标在互联网以暴露的资产

被动信息收集的优缺点:

优点:

- 隐蔽性⾼,不容易被发现

- 收集的信息量和覆盖⾯⽐较⼤

缺点:

- 收集到的信息中时效性和准确性不⾼

- ⽆法收集到敏感或者未公开的信息

主动信息收集

主动信息收集的基本结构

由攻击者主动发起的对资产进行扫描或请求的行为

基本流程:

- 由攻击者主动发起⾏为或请求

- ⽬标受到⾏为或请求影响并发出反馈

- 攻击者获得反馈并判断特征

主动信息收集的优缺点:

优点:

- 信息的针对性强

- 信息的准确度和时效性⾼.

- 能收集到未公开的敏感信息.

缺点:

- 容易暴露,被发现的⻛险⾼

- 收集的信息量和覆盖⾯⽐较少

总结

公司名称

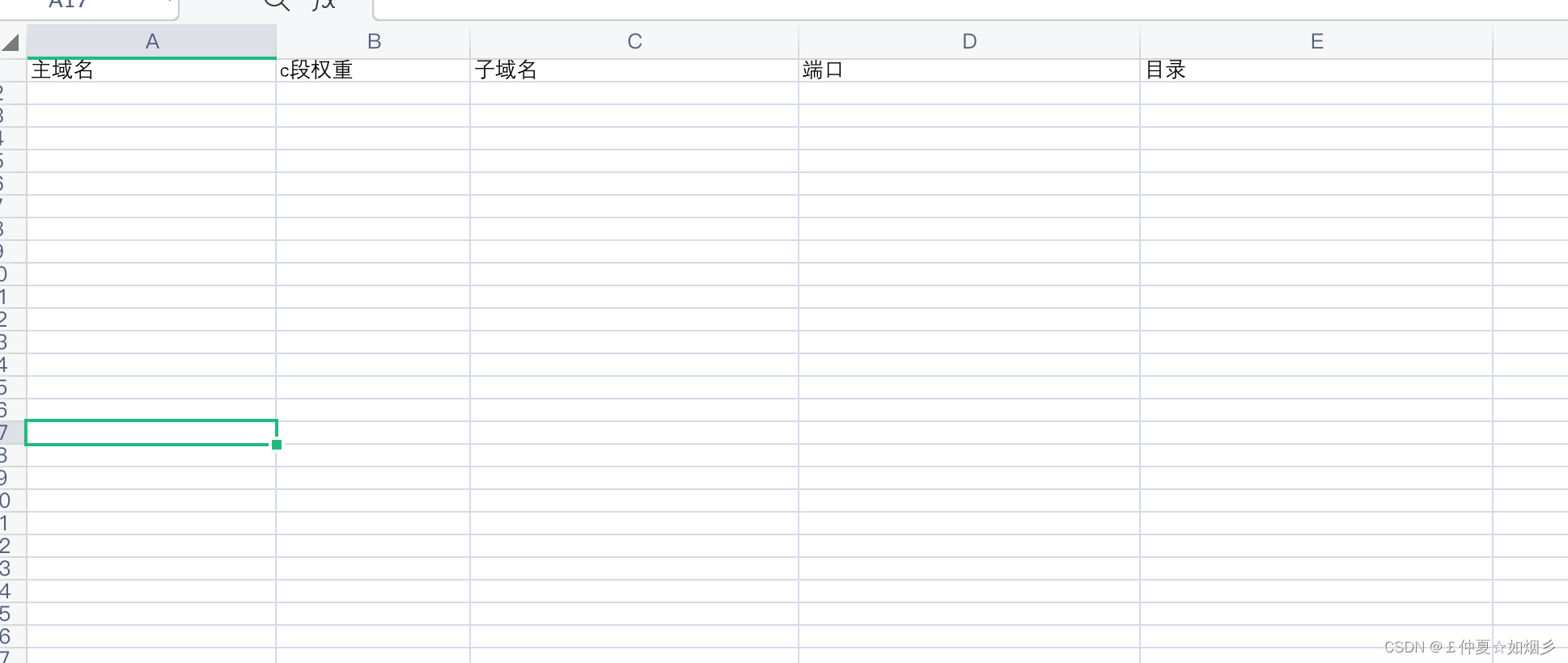

1,收集主域名 搜索引擎 备案⽹站 AppInfoScanner shuize

2,收集⼦域名 ssl dns记录 搜索引擎 威胁情报⽹站 oneforall layer jsfinder

3,端⼝扫描 masssscan nmap goby

4,指纹识别 [whatweb](http://whatweb.bugscaner.com/look/%EF%BC%89)(http://whatweb.bugscaner.com/look/) Wappalyzer插件 goby 云悉 ehole、glass

thinkphp dedecms oa jsp php asp win linux

5,⽬录扫描 dirsearch 御剑。 dirbuster 关键是字典 SourceLeakHacker

6,漏洞扫描 awvs xray vulmap nuclei

7. [代理池](https://github.com/jhao104/proxy_pool):https://github.com/jhao104/proxy_pool

⼤⼒盘:https://www.dalipan.com/

猪猪盘:http://www.zhuzhupan.com/

PanSou:http://www.pansou.com/

盘⻜⻜:https://panfeifei.com/

域名

www.baidu.com

主域名:baidu.com

子域名:www.baidu.com